隐私计算理论与应用 从理论框架到实战指南解析数据可用不可见实践路径赋能数据要素*流通与合规协作

¥179.00

| 运费: | ¥ 0.00-20.00 |

商品详情

书名:隐私计算理论与应用

定价:239.8

ISBN:9787115686992

作者:李凤华 李晖 牛犇

版次:第1版

出版时间:2025-11

内容提要:

通信技术、信息技术和人工智能技术的快速迭代演进与深度融合,推动数据与土地、劳动力、资本和技术一样成为生产要素,数据已成为国家基础性战略资源,是赋能行业数字化转型和智能化升级的重要支撑,并成为推动数字经济发展的核心引擎。个人信息是数据的主要组成部分,在用户数据频繁跨境、跨系统、跨生态圈交换的场景下,隐私信息滥用治理难和保护手段缺失已成为世界性问题,亟须持续加强此领域的基础理论研究。自本书主要作者于2015年在国内外提出隐私计算理论与关键技术体系以来,本书作者团队针对隐私计算通 用框架及其相关环节的关键技术进行了深入的探索研究,形成了全生命周期迭代延伸控制、差异化按需保护等方面的新研究成果。本书进行了内容梳理和扩充,在重点阐述数据安 全与隐私保护概念区别的基础上,介绍了传统隐私保护技术和隐私计算技术的发展现状,详细阐述了隐私计算的理论体系,介绍了隐私保护算法的基础理论、典 型的隐私保护算法、隐私保护效果评估技术,以及隐私计算在多方数据联合计算、多系统联动、对大模型隐私保护的增强、个人权益保障、数据流通利用等方面的具体应用。

作者简介:

李凤华 工学博士,中国科学院信息工程研究所二级研究员、技术副总师,中国科学院大学教授、博士生导师,灾备技术国家工程研究中心主任,中国科学院“百人计划”学 者。国务院学位委员会网络空间安 全学科评议组成员,中央网络安 全和信息化委员会办公室云计算服务安 全评估专 家组成员,全 国数据标准化技术委员会数据技术标准(WG5)工作组副组长,国家科技创新2030重大项目某安 全防护系统总体总师,国家重点研发计划项目负责人、国家863计划主题项目* 席专 家、国家自然科学基金重点项目负责人等;中国中文信息学会常务理事、大数据安 全与隐私计算专业委员会主任,中国通信学会理事、期刊与出版工作委员会副主任、学术工作委员会委员等;《网络与信息安 全学报》执行主编,World Wide Web、Chinese Journal of Electronics、《电子学报》《通信学报》《电子与信息学报》《西安电子科技大学学报》编委等。主要从事网络与系统安 全、隐私计算、数据安 全等方面的研究工作,在国内外提出了隐私计算的概念、定义和学术内涵,并开 创了隐私计算理论研究,在IEEE TIFS、IEEE TMC、IEEE INFOCOM等国内外期刊和国际会议上发表学术论文一百五十余篇,出版学术专著七部,获发明专利授权一百余项,主持或参与制定国家、行业和团体标准多项,获2018年网络安 全优 秀人才奖、2001年国务院政府特殊津贴、2003年中共中央办公厅“十佳青年”等。近年来获国家技术发明奖二等奖一项、省部级科技进步奖(或技术发明奖)一等奖五项。

目录:

第 1章 绪论 001

1.1 数据、个人信息与隐私信息 001

1.1.1 数据 002

1.1.2 个人信息 002

1.1.3 隐私信息 004

1.2 数据*与隐私保护 004

1.2.1 数据* 005

1.2.2 隐私保护 008

1.3 隐私保护的“四权” 010

1.3.1 隐私信息的攸关方 011

1.3.2 知情权 012

1.3.3 删除权 012

1.3.4 被遗忘权 012

1.3.5 延伸授权 013

1.4 隐私保护的目标 013

1.5 为什么要提出隐私计算? 014

1.5.1 传统隐私保护方案的不足 014

1.5.2 隐私计算在数据要素流通利用中的作用 015

1.5.3 隐私计算的*然性 015

1.6 本章小结 017

参考文献 017

第 2章 隐私保护相关技术发展现状 019

2.1 传统隐私保护技术 019

2.1.1 基于匿名的隐私* 020

2.1.2 基于差分的隐私* 023

2.1.3 基于信息论的隐私* 028

2.1.4 隐私度量与评估 029

2.1.5 隐私保护对抗分析 030

2.2 隐私计算技术 032

2.2.1 隐私计算框架 033

2.2.2 隐私信息抽取与度量 034

2.2.3 隐私延伸控制 035

2.2.4 隐私按需保护 036

2.2.5 隐私保护效果评估 038

2.3 本章小结 038

参考文献 039

第3章 隐私计算理论 054

3.1 隐私计算定义 054

3.1.1 隐私计算的基本定义 055

3.1.2 隐私信息的形式化描述 055

3.2 隐私信息全生命周期过程的计算操作 058

3.3 隐私计算框架 062

3.4 隐私计算的重要特性 065

3.5 隐私信息抽取与动态度量 068

3.5.1 隐私信息抽取与度量 068

3.5.2 隐私度量动态调整 071

3.6 隐私延伸控制 073

3.6.1 延伸控制策略生成 073

3.6.2 控制策略可控传递 074

3.6.3 控制策略迭代调整 074

3.6.4 策略执行可信验证 075

3.7 隐私按需保护 075

3.7.1 隐私保护算法设计的5个准则 075

3.7.2 隐私保护算法设计准则实例 077

3.7.3 隐私保护算法能力评估 079

3.8 隐私保护效果评估 084

3.8.1 保护效果评估指标 085

3.8.2 单次*效果评估 086

3.8.3 基于数据挖掘的*效果评估 089

3.8.4 *系统效果评估 090

3.8.5 删除效果评估 092

3.9 全生命周期低开销抗泄露防篡改存证 093

3.9.1 存证收集 093

3.9.2 存证存储 095

3.9.3 证据生成 097

3.10 隐私侵权行为判定与追踪溯源 098

3.10.1 隐私侵权行为追踪溯源取证框架 098

3.10.2 隐私侵权行为判定 100

3.10.3 隐私侵权行为溯源取证 101

3.11 隐私计算语言 103

3.11.1 隐私定义语言 103

3.11.2 隐私操作语言 103

3.11.3 隐私控制语言 104

3.12 隐私信息系统 104

3.12.1 概述 104

3.12.2 隐私计算系统功能层次框架 106

3.12.3 隐私信息描述实例 107

3.12.4 信息交互的隐私计算实例 111

3.13 本章小结 115

参考文献 116

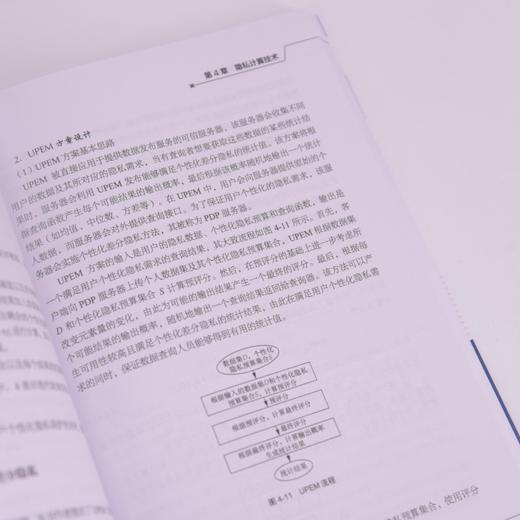

第4章 隐私计算技术 117

4.1 隐私保护算法理论基础 117

4.1.1 概率论与隐私计算 117

4.1.2 信息论与隐私计算 125

4.2 典型隐私保护算法 129

4.2.1 基于匿名的隐私保护算法 129

4.2.2 基于差分的隐私保护算法 139

4.2.3 基于隐私 可用性函数的隐私保护算法 155

4.3 隐私延伸控制 169

4.3.1 迭代延伸控制 169

4.3.2 文档的延伸控制 183

4.3.3 图片共享的隐私延伸控制 187

4.3.4 隐私信息的多副本删除 215

4.4 本章小结 224

参考文献 224

第5章 隐私保护效果评估技术 228

5.1 隐私保护效果评估的指标体系 228

5.1.1 隐私保护算法分类 229

5.1.2 可逆性评估 239

5.1.3 信息偏差性评估 239

5.1.4 信息损失性评估 244

5.1.5 复杂性评估 246

5.2 差分隐私*算法能力评估 247

5.2.1 基于*化的差分隐私算法*效果评估 247

5.2.2 基于模糊影响图的差分隐私保护效果评估 253

5.3 基于攻击的*效果评估 260

5.3.1 本地化差分隐私的抗攻击性评估 260

5.3.2 基于成员推理攻击的深度学习隐私保护效果评估 268

5.4 删除效果评估 274

5.4.1 删除不可恢复性评测 275

5.4.2 删除合规性评测 278

5.5 本章小结 280

参考文献 280

第6章 隐私计算的应用 282

6.1 隐私计算在多方数据联合计算中的应用 282

6.1.1 问题描述 283

6.1.2 基于隐私计算的多方数据联合计算框架 284

6.1.3 具体应用 286

6.2 隐私计算在多系统联动应用场景中的应用 293

6.2.1 问题描述 293

6.2.2 多系统联动服务中的个人隐私信息处理框架 294

6.2.3 具体应用 299

6.3 隐私计算对大模型隐私保护的增强 302

6.3.1 问题描述 303

6.3.2 大模型用户文本提示的隐私感知与隐私迭代*方案 303

6.3.3 具体应用 305

6.4 隐私计算在个人权益保障中的应用 309

6.4.1 问题描述 309

6.4.2 隐私数据跨系统全流程延伸控制方案 310

6.4.3 具体应用 312

6.5 隐私计算在数据流通利用中的应用 317

6.5.1 问题描述 317

6.5.2 数据要素流通模型 317

6.5.3 具体应用 323

6.6 本章小结 325

参考文献 325

名词索引 327

后记 331

定价:239.8

ISBN:9787115686992

作者:李凤华 李晖 牛犇

版次:第1版

出版时间:2025-11

内容提要:

通信技术、信息技术和人工智能技术的快速迭代演进与深度融合,推动数据与土地、劳动力、资本和技术一样成为生产要素,数据已成为国家基础性战略资源,是赋能行业数字化转型和智能化升级的重要支撑,并成为推动数字经济发展的核心引擎。个人信息是数据的主要组成部分,在用户数据频繁跨境、跨系统、跨生态圈交换的场景下,隐私信息滥用治理难和保护手段缺失已成为世界性问题,亟须持续加强此领域的基础理论研究。自本书主要作者于2015年在国内外提出隐私计算理论与关键技术体系以来,本书作者团队针对隐私计算通 用框架及其相关环节的关键技术进行了深入的探索研究,形成了全生命周期迭代延伸控制、差异化按需保护等方面的新研究成果。本书进行了内容梳理和扩充,在重点阐述数据安 全与隐私保护概念区别的基础上,介绍了传统隐私保护技术和隐私计算技术的发展现状,详细阐述了隐私计算的理论体系,介绍了隐私保护算法的基础理论、典 型的隐私保护算法、隐私保护效果评估技术,以及隐私计算在多方数据联合计算、多系统联动、对大模型隐私保护的增强、个人权益保障、数据流通利用等方面的具体应用。

作者简介:

李凤华 工学博士,中国科学院信息工程研究所二级研究员、技术副总师,中国科学院大学教授、博士生导师,灾备技术国家工程研究中心主任,中国科学院“百人计划”学 者。国务院学位委员会网络空间安 全学科评议组成员,中央网络安 全和信息化委员会办公室云计算服务安 全评估专 家组成员,全 国数据标准化技术委员会数据技术标准(WG5)工作组副组长,国家科技创新2030重大项目某安 全防护系统总体总师,国家重点研发计划项目负责人、国家863计划主题项目* 席专 家、国家自然科学基金重点项目负责人等;中国中文信息学会常务理事、大数据安 全与隐私计算专业委员会主任,中国通信学会理事、期刊与出版工作委员会副主任、学术工作委员会委员等;《网络与信息安 全学报》执行主编,World Wide Web、Chinese Journal of Electronics、《电子学报》《通信学报》《电子与信息学报》《西安电子科技大学学报》编委等。主要从事网络与系统安 全、隐私计算、数据安 全等方面的研究工作,在国内外提出了隐私计算的概念、定义和学术内涵,并开 创了隐私计算理论研究,在IEEE TIFS、IEEE TMC、IEEE INFOCOM等国内外期刊和国际会议上发表学术论文一百五十余篇,出版学术专著七部,获发明专利授权一百余项,主持或参与制定国家、行业和团体标准多项,获2018年网络安 全优 秀人才奖、2001年国务院政府特殊津贴、2003年中共中央办公厅“十佳青年”等。近年来获国家技术发明奖二等奖一项、省部级科技进步奖(或技术发明奖)一等奖五项。

目录:

第 1章 绪论 001

1.1 数据、个人信息与隐私信息 001

1.1.1 数据 002

1.1.2 个人信息 002

1.1.3 隐私信息 004

1.2 数据*与隐私保护 004

1.2.1 数据* 005

1.2.2 隐私保护 008

1.3 隐私保护的“四权” 010

1.3.1 隐私信息的攸关方 011

1.3.2 知情权 012

1.3.3 删除权 012

1.3.4 被遗忘权 012

1.3.5 延伸授权 013

1.4 隐私保护的目标 013

1.5 为什么要提出隐私计算? 014

1.5.1 传统隐私保护方案的不足 014

1.5.2 隐私计算在数据要素流通利用中的作用 015

1.5.3 隐私计算的*然性 015

1.6 本章小结 017

参考文献 017

第 2章 隐私保护相关技术发展现状 019

2.1 传统隐私保护技术 019

2.1.1 基于匿名的隐私* 020

2.1.2 基于差分的隐私* 023

2.1.3 基于信息论的隐私* 028

2.1.4 隐私度量与评估 029

2.1.5 隐私保护对抗分析 030

2.2 隐私计算技术 032

2.2.1 隐私计算框架 033

2.2.2 隐私信息抽取与度量 034

2.2.3 隐私延伸控制 035

2.2.4 隐私按需保护 036

2.2.5 隐私保护效果评估 038

2.3 本章小结 038

参考文献 039

第3章 隐私计算理论 054

3.1 隐私计算定义 054

3.1.1 隐私计算的基本定义 055

3.1.2 隐私信息的形式化描述 055

3.2 隐私信息全生命周期过程的计算操作 058

3.3 隐私计算框架 062

3.4 隐私计算的重要特性 065

3.5 隐私信息抽取与动态度量 068

3.5.1 隐私信息抽取与度量 068

3.5.2 隐私度量动态调整 071

3.6 隐私延伸控制 073

3.6.1 延伸控制策略生成 073

3.6.2 控制策略可控传递 074

3.6.3 控制策略迭代调整 074

3.6.4 策略执行可信验证 075

3.7 隐私按需保护 075

3.7.1 隐私保护算法设计的5个准则 075

3.7.2 隐私保护算法设计准则实例 077

3.7.3 隐私保护算法能力评估 079

3.8 隐私保护效果评估 084

3.8.1 保护效果评估指标 085

3.8.2 单次*效果评估 086

3.8.3 基于数据挖掘的*效果评估 089

3.8.4 *系统效果评估 090

3.8.5 删除效果评估 092

3.9 全生命周期低开销抗泄露防篡改存证 093

3.9.1 存证收集 093

3.9.2 存证存储 095

3.9.3 证据生成 097

3.10 隐私侵权行为判定与追踪溯源 098

3.10.1 隐私侵权行为追踪溯源取证框架 098

3.10.2 隐私侵权行为判定 100

3.10.3 隐私侵权行为溯源取证 101

3.11 隐私计算语言 103

3.11.1 隐私定义语言 103

3.11.2 隐私操作语言 103

3.11.3 隐私控制语言 104

3.12 隐私信息系统 104

3.12.1 概述 104

3.12.2 隐私计算系统功能层次框架 106

3.12.3 隐私信息描述实例 107

3.12.4 信息交互的隐私计算实例 111

3.13 本章小结 115

参考文献 116

第4章 隐私计算技术 117

4.1 隐私保护算法理论基础 117

4.1.1 概率论与隐私计算 117

4.1.2 信息论与隐私计算 125

4.2 典型隐私保护算法 129

4.2.1 基于匿名的隐私保护算法 129

4.2.2 基于差分的隐私保护算法 139

4.2.3 基于隐私 可用性函数的隐私保护算法 155

4.3 隐私延伸控制 169

4.3.1 迭代延伸控制 169

4.3.2 文档的延伸控制 183

4.3.3 图片共享的隐私延伸控制 187

4.3.4 隐私信息的多副本删除 215

4.4 本章小结 224

参考文献 224

第5章 隐私保护效果评估技术 228

5.1 隐私保护效果评估的指标体系 228

5.1.1 隐私保护算法分类 229

5.1.2 可逆性评估 239

5.1.3 信息偏差性评估 239

5.1.4 信息损失性评估 244

5.1.5 复杂性评估 246

5.2 差分隐私*算法能力评估 247

5.2.1 基于*化的差分隐私算法*效果评估 247

5.2.2 基于模糊影响图的差分隐私保护效果评估 253

5.3 基于攻击的*效果评估 260

5.3.1 本地化差分隐私的抗攻击性评估 260

5.3.2 基于成员推理攻击的深度学习隐私保护效果评估 268

5.4 删除效果评估 274

5.4.1 删除不可恢复性评测 275

5.4.2 删除合规性评测 278

5.5 本章小结 280

参考文献 280

第6章 隐私计算的应用 282

6.1 隐私计算在多方数据联合计算中的应用 282

6.1.1 问题描述 283

6.1.2 基于隐私计算的多方数据联合计算框架 284

6.1.3 具体应用 286

6.2 隐私计算在多系统联动应用场景中的应用 293

6.2.1 问题描述 293

6.2.2 多系统联动服务中的个人隐私信息处理框架 294

6.2.3 具体应用 299

6.3 隐私计算对大模型隐私保护的增强 302

6.3.1 问题描述 303

6.3.2 大模型用户文本提示的隐私感知与隐私迭代*方案 303

6.3.3 具体应用 305

6.4 隐私计算在个人权益保障中的应用 309

6.4.1 问题描述 309

6.4.2 隐私数据跨系统全流程延伸控制方案 310

6.4.3 具体应用 312

6.5 隐私计算在数据流通利用中的应用 317

6.5.1 问题描述 317

6.5.2 数据要素流通模型 317

6.5.3 具体应用 323

6.6 本章小结 325

参考文献 325

名词索引 327

后记 331

- 人民邮电出版社有限公司 (微信公众号认证)

- 人民邮电出版社微店,为您提供最全面,最专业的一站式购书服务

- 扫描二维码,访问我们的微信店铺

- 随时随地的购物、客服咨询、查询订单和物流...