商品详情

书名:网络犯罪二十讲(第二版)

书名:网络犯罪二十讲(第二版)

定价:168.00

ISBN:9787519769512

版次:2022年10月第2版

内容提要:

信息社会,技术的“两极效应”愈发明显。新技术的快速发展与广泛应用,使得互联网更快、更强、更便捷,但也导致网络犯罪迭代更新迅速和风险聚集放大,使得规制与防范的难度进一步加大。本书共二十讲,分为四章,针对网络犯罪的新近疑难问题,以典型案例的实务分析与学理阐释为切入点,全面探讨网络犯罪的对策调整与具体问题,实现技术与法律、实体与程序、理论与实践的“三融合”。本书在专题论述的基础上,附录常用法律规范,内容全面系统,覆盖前沿热点,适用于理论研究者和一线公检法律及互联网行业从业人员,既是一部网络刑事法的学术“讲义”,又是一部用于防范网络刑事风险的合规“指南”,还是一部贯穿网络刑事程序全过程的办案“手册”。

本书第一版一经上市,理论界和实务界普遍反映该书实战性强,符合实践所需,本次第二版全新上市,对内容进行了扩充和更新,使之真正适用于理论研究者和一线办案人员。

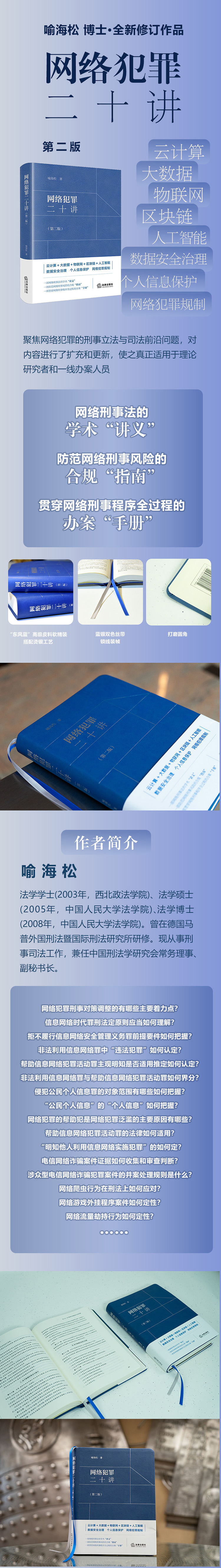

作者简介:

喻海松

男,1980年生,湖南新邵人。法学学士(2003年,西北政法学院)、法学硕士(2005年,中国人民大学法学院)、法学博士(2008年,中国人民大学法学院)。曾在德国马普外国刑法暨国际刑法研究所研修。现从事刑事司法工作,兼任中国刑法学研究会常务理事、副秘书长。独著《刑法的扩张》(人民法院出版社2015年版)、《文物犯罪理论与实务》(法律出版社2016年版)、《环境资源犯罪实务精释》(法律出版社2017年版)、《侵犯公民个人信息罪司法解释理解与适用》(中国法制出版社2018年版)、《网络犯罪二十讲》(法律出版社2018年版)、《刑事诉讼法修改与司法适用疑难解析》(北京大学出版社2021年版);编著《实务刑法评注》(北京大学出版社2022年版);发表论文近七十篇。

目录:

第一章 网络犯罪的刑事对策

第一讲 网络犯罪的态势与刑事对策的调整

一、网络犯罪的蔓延与传统刑事对策的失灵

(一)互联网的发展与网络犯罪的蔓延

(二)传统刑事对策的成效与不足

二、网络犯罪的样态特点与刑事对策的及时调整

(一)网络犯罪的样态与特点

(二)网络犯罪刑事对策的及时调整

(三)网络犯罪刑事对策调整之下的立法与司法

三、网络犯罪刑事对策调整的主要着力点

(一)适度扩张网络犯罪圈的范围

(二)充分发挥网络刑事法的功能

(三)适度前移网络犯罪的刑事防线

(四)有效惩治网络犯罪黑灰产业链

(五)深度融合法律规范与技术规则

第二章 网络犯罪的实体问题

第二讲 危害计算机信息系统安全犯罪

一、危害计算机信息系统安全犯罪的立法规定与司法解释

(一)危害计算机信息系统安全犯罪的立法沿革

(二)危害计算机信息系统安全犯罪的司法困境

(三)危害计算机信息系统安全犯罪的司法解释

(四)危害计算机信息系统安全犯罪的术语界定

二、非法侵入计算机信息系统罪的定罪量刑

(一)非法侵入计算机信息系统罪的概念与构成特征

(二)非法侵入计算机信息系统罪的对象范围

三、非法获取计算机信息系统数据、非法控制计算机信息系统罪的定罪量刑

(一)非法获取计算机信息系统数据、非法控制计算机信息系统罪的概念与构成特征

(二)非法获取计算机信息系统数据、非法控制计算机信息系统罪定罪量刑标准设定的主要考虑

(三)非法获取计算机信息系统数据、非法控制计算机信息系统罪的定罪量刑标准

(四)非法使用计算机信息系统控制权行为的定性

四、提供侵入、非法控制计算机信息系统程序、工具罪的定罪量刑

(一)提供侵入、非法控制计算机信息系统程序、工具罪的概念与构成特征

(二)“专门用于侵入、非法控制计算机信息系统的程序、工具”的范围

(三)提供侵入、非法控制计算机信息系统程序、工具罪的定罪量刑标准

(四)提供侵入、非法控制计算机信息系统程序、工具犯罪案件办理中应当注意的问题

五、破坏计算机信息系统罪的定罪量刑

(一)破坏计算机信息系统罪的概念与构成特征

(二)破坏计算机信息系统功能、数据或者应用程序的定罪量刑标准

(三)故意制作、传播计算机病毒等破坏性程序的定罪量刑标准

(四)非法删除交通违章信息案件的处理

六、掩饰、隐瞒计算机信息系统数据、控制权的处理

(一)掩饰、隐瞒计算机信息系统数据、控制权的泛滥态势

(二)掩饰、隐瞒计算机信息系统数据、控制权的司法应对

七、单位危害计算机信息系统安全犯罪的处理

(一)司法解释的规定

(二)立法解释的规定

(三)《刑法修正案(九)》的规定

八、危害计算机信息系统安全共同犯罪的认定

(一)危害计算机信息系统安全共同犯罪的规定

(二)危害计算机信息系统安全共同犯罪的处理

第三讲 拒不履行信息网络安全管理义务罪

一、拒不履行信息网络安全管理义务罪的增设与司法解释

(一)网络服务提供者的网络安全管理义务

(二)拒不履行信息网络安全管理义务罪的增设

(三)新型信息网络犯罪司法解释的制定

二、拒不履行信息网络安全管理义务罪的法律适用疑难

(一)“网络服务提供者”的范围

(二)“信息网络安全管理义务”的把握

(三)“经监管部门责令采取改正措施而拒不改正”的认定

(四)“情节严重”的认定

第四讲 非法利用信息网络罪

一、非法利用信息网络罪的增设

(一)网络犯罪“打早打小”的策略

(二)非法利用信息网络罪的增设与司法解释

二、非法利用信息网络罪的法律适用疑难

(一)非法利用信息网络罪的客观行为界定

(二)“设立用于实施违法犯罪活动的网站、通讯*组”“发布有关违法犯罪信息”的认定

(三)“为实施诈骗等违法犯罪活动发布信息”的认定

(四)“情节严重”的认定

第五讲 帮助信息网络犯罪活动罪

一、帮助信息网络犯罪活动罪的增设

(一)网络犯罪“分工细化”与利益链条惩治

(二)帮助信息网络犯罪活动罪的增设与司法解释

二、帮助信息网络犯罪活动罪的法律适用疑难

(一)帮助信息网络犯罪活动罪的入罪标准

(二)帮助信息网络犯罪活动罪中“犯罪”的认定

(三)帮助信息网络犯罪活动罪主观明知的认定

(四)帮助信息网络犯罪活动罪与帮助犯的限缩适用

(五)帮助信息网络犯罪活动罪的刑事政策把握

第三章 网络犯罪的程序问题

第六讲 网络犯罪刑事诉讼的现实困境与司法应对

一、网络犯罪案件适用刑事诉讼程序的难点

二、《网络犯罪程序意见》的制定与修订

(一)《网络犯罪程序意见》的制定与修订经过

(二)《网络犯罪程序意见》的适用范围

(三)《网络犯罪程序意见》的主要内容

三、《刑事电子数据规定》的制定

(一)《刑事电子数据规定》的制定经过

(二)《刑事电子数据规定》的主要特点

(三)《刑事电子数据规定》的主要内容

第七讲 网络犯罪案件的管辖

一、刑事案件管辖的一般规定

二、《网络犯罪程序意见》关于网络犯罪案件管辖的规定

(一)网络犯罪案件的管辖原则

(二)网络犯罪案件管辖争议的处理

(三)网络犯罪的并案处理

(四)并案侦查的网络犯罪案件的分案处理

(五)网络共同犯罪的先行追诉及后到案犯罪嫌疑人、被告人的管辖

(六)重大和境外信息网络犯罪案件的异地指定管辖

(七)对于审查起诉案件发现没有管辖权的处理

(八)网络犯罪案件的合并处理

第八讲 网络犯罪案件的调查核实与取证

一、网络犯罪案件的调查核实

二、网络犯罪案件的取证

第九讲 电子数据的收集提取与审查判断

一、电子数据的法定地位确立

二、电子数据的一般规定

(一)电子数据的界定

(二)收集提取和审查判断电子数据的原则

(三)保护电子数据完整性的方法

(四)初查及网络在线提取的电子数据的使用

三、电子数据的收集与提取

(一)取证主体与取证方法要求

(二)电子数据的取证规则

(三)网络远程勘验和网络在线提取电子数据

(四)电子数据的冻结

(五)电子数据的调取

(六)收集、提取电子数据的笔录

(七)收集、提取电子数据的见证人

(八)电子数据的检查

(九)电子数据的侦查实验

(十)电子数据的鉴定意见与报告

四、电子数据的移送与展示

(一)电子数据的移送

(二)电子数据的补充与补正

(三)电子数据的展示

五、电子数据的审查与判断

(一)电子数据真实性的审查与判断

(二)电子数据完整性的审查与判断

(三)电子数据合法性的审查与判断

(四)电子数据关联性的审查与判断

(五)鉴定人、出具报告人及有专门知识的人出庭

(六)电子数据的补正与排除

第十讲 信息网络犯罪的其他程序问题

一、网络技术侦查措施的规制

(一)技侦证据材料的规范

(二)网络技侦证据材料的有关问题

二、涉众型网络犯罪的证明规则

(一)涉众型网络犯罪的取证困境

(二)涉众型信息网络犯罪案件的抽样取证

(三)涉众型信息网络犯罪案件的账户资金推定规则

三、信息网络犯罪案件涉案财物的处理

第四章 网络犯罪的实务问题

第十一讲 网络外挂程序犯罪

一、网络外挂程序案件罪名适用的演进历程

(一)非法经营罪的主流适用阶段(2010年之前)

(二)非法经营罪与侵犯著作权罪的并行适用阶段(2011—2016年)

(三)提供侵入、非法控制计算机信息系统程序、工具罪的主流适用阶段(2017年之后)

二、网络外挂程序的技术基理与范围界定

(一)网络游戏的基本原理

(二)网络游戏外挂程序的基本原理

(三)网络外挂程序的范围界定

三、网络外挂程序案件罪名适用的评判分析

(一)非法经营罪之否定

(二)提供侵入、非法控制计算机信息系统程序、工具罪之否定

(三)非法获取计算机信息系统数据罪和破坏计算机信息系统罪之否定

四、网络外挂程序案件罪名适用的转向与立场

(一)侵犯著作权罪适用的历史困境

(二)《刑法修正案(十一)》关于侵犯著作权罪的修改完善

(三)网络外挂案件罪名适用的转向与立场

第十二讲 个人信息犯罪

一、利用互联网侵犯公民个人信息犯罪的态势

二、侵犯公民个人信息犯罪的立法沿革

(一)《刑法修正案(七)》的规定

(二)《刑法修正案(九)》的规定

三、侵犯公民个人信息犯罪的司法解释

(一)《惩处侵害公民个人信息犯罪通知》的制定

(二)《侵犯公民个人信息罪解释》的制定

四、侵犯公民个人信息罪的司法适用状况

五、侵犯公民个人信息犯罪的法律适用疑难

(一)“公民个人信息”的范围

(二)“违反国家有关规定”的含义

(三)非法“出售或者提供公民个人信息”的认定

(四)“非法获取公民个人信息”的认定

(五)对“情节严重”和“情节特别严重”的把握

(六)侵犯公民个人信息关联犯罪的处理

(七)侵犯公民个人信息罪与相关犯罪的界分

(八)侵犯公民个人信息罪的从宽处理规则

(九)涉案公民个人信息数量的计算

(十)侵犯公民个人信息犯罪的罚金刑适用规则

第十三讲 网络盗窃犯罪

一、盗窃网络虚拟财产行为的定性

(一)盗窃网络虚拟财产的案件

(二)盗窃网络虚拟财产的定性争议

(三)境外关于盗窃网络虚拟财产的刑事对策

(四)我国关于盗窃网络虚拟财产刑事对策的演变

(五)盗窃网络虚拟财产的定性见解

二、利用互联网盗窃公私财物的处理

(一)计算机网络盗窃等犯罪的处理

(二)山寨手机吸费案件的定性

第十四讲 电信网络诈骗犯罪

一、电信网络诈骗犯罪的迅速蔓延与刑事对策调整

(一)电信网络诈骗犯罪的态势

(二)电信网络诈骗犯罪刑事对策的调整

(三)电信网络诈骗犯罪规范性文件的制定

二、电信网络诈骗犯罪法律适用的实体问题

(一)电信网络诈骗犯罪的定罪量刑标准

(二)电信网络诈骗关联犯罪的法律适用

(三)电信网络诈骗共同犯罪的认定

(四)电信网络诈骗犯罪的宽严相济

三、电信网络诈骗犯罪法律适用的程序问题

(一)电信网络诈骗犯罪的管辖

(二)电信网络诈骗案件证据的收集与审查判断

(三)电信网络诈骗案件涉案财物的处理

第十五讲 窃听、窃照专用器材犯罪

一、窃听、窃照专用器材的泛滥与刑事规制困境

(一)窃听、窃照专用器材的泛滥态势

(二)窃听、窃照专用器材犯罪刑事规制的困境

二、窃听、窃照专用器材犯罪的立法修改

(一)1997年《刑法》的规定

(二)《刑法修正案(九)》的规定

三、窃听、窃照专用器材犯罪的法律适用疑难

(一)客观行为方式的认定

(二)相关专业术语的把握

第十六讲 考试*网络犯罪

一、利用信息技术手段实施考试*犯罪的态势

(一)利用信息技术手段实施考试*的态势

(二)考试*犯罪的司法应对

(三)考试*犯罪司法应对的不足

二、考试*犯罪的立法完善与司法解释

(一)考试*犯罪的增设

(二)《考试*犯罪解释》的制定

三、考试*犯罪的法律适用疑难

(一)“法律规定的国家考试”的范围

(二)组织考试*罪“情节严重”的认定标准

(三)材的认定标准与程序

(四)组织考试*罪既遂的认定标准

(五)非法出售、提供试题、答案罪“情节严重”的认定标准

(六)*考试犯罪的处理规则

(七)单位实施考试*犯罪的定罪量刑标准

(八)考试*犯罪的罪数处断规则

(九)在其他考试中实施作弊犯罪的处理规则

(十)考试*犯罪的职业禁止、禁止令和罚金刑适用规则

第十七讲 僵尸网络与DDoS(分布式拒绝服务)攻击犯罪

一、僵尸网络犯罪的处理

(一)僵尸网络犯罪的现状

(二)僵尸网络犯罪的处理

二、DDoS(分布式拒绝服务)攻击犯罪的处理

(一)DDoS(分布式拒绝服务)攻击犯罪的现状

(二)DDoS(分布式拒绝服务)攻击犯罪的处理

第十八讲 “黑广播”“伪基站”犯罪

一、“黑广播”“伪基站”犯罪的蔓延态势与定性争议

(一)“黑广播”“伪基站”犯罪的蔓延态势

(二)“黑广播”“伪基站”犯罪的司法应对

二、“黑广播”“伪基站”相关罪名的修改完善与司法解释

(一)1997年《刑法》的规定

(二)《刑法修正案(九)》的规定

(三)《扰乱无线电通讯管理秩序罪解释》的制定

三、“黑广播”“伪基站”犯罪的法律适用疑难

(一)扰乱无线电通讯管理秩序罪的客观表现

(二)非法使用“伪基站”行为的定性

(三)扰乱无线电通讯管理秩序罪的定罪量刑标准

(四)非法生产、销售“黑广播”“伪基站”等无线电设备的定罪量刑标准

(五)“黑广播”“伪基站”犯罪宽严相济刑事政策的把握

(六)“黑广播”“伪基站”犯罪的其他问题

第十九讲 电子信息犯罪

一、电子信息及相关数量的认定

(一)涉低龄未成年人电子信息的认定

(二)电子信息犯罪相关数量的认定

二、电子信息犯罪主观方面及共同犯罪的认定

(一)电子信息犯罪主观方面的认定

(二)电子信息犯罪共同犯罪的认定

三、信息电子犯罪的其他法律适用疑难

(一)以手机卡为载体复制、贩卖电子信息的处理

(二)在互联网上网服务营业场所制作、复制、传播电子信息的处理

(三)利用网络云盘制作、复制、贩卖、传播电子信息的处理

(四)网络聊天的处理

第二十讲 网络黑灰产业链犯罪

一、网络犯罪黑灰产业链与刑事规制立场

(一)网络犯罪的分工细化与黑灰产业链

(二)网络犯罪的要素与黑灰产业链的样态

(三)刑事对策的调整与刑法适用的立场

二、手机黑卡产业链的检视

(一)手机黑卡的出现与流向

(二)买卖手机黑卡行为的定性

三、网络账号产业链的检视

(一)网络账号产业链的样态

(二)网络账号产业链相关行为的定性

四、网络流量产业链的检视

(一)流量劫持的样态

(二)流量劫持案件的区别对待

五、资金通道产业链的检视

(一)非法经营罪的适用

(二)妨害信用卡管理罪的适用

(三)帮助信息网络犯罪活动罪的适用

碎片化的网络犯罪与体系化的刑事治理(代后记)

- 法律出版社旗舰店 (微信公众号认证)

- 阅读自由与正义的另一种可能

- 扫描二维码,访问我们的微信店铺

- 随时随地的购物、客服咨询、查询订单和物流...