商品详情

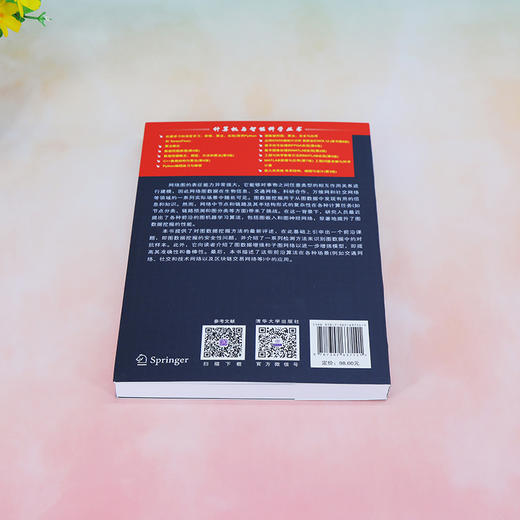

《图数据挖掘:算法、安全与应用》提供了对图数据挖掘方法的最新评述,在此基础上引申出一个前沿课题,即图数据挖掘的安全性问题,并介绍了一系列检测方法来识别图数据中的对抗样本。此外,它向读者介绍了图数据增强和子图网络以进一步增强模型,即提高其准确性和鲁棒性。最后,本书描述了这些前沿算法在各种场景中的应用,例如交通网络、社交和技术网络以及区块链交易网络等。

网络图的表征能力异常强大,它能够对事物之间任意类型的相互作用关系进行建模,因此网络图数据在生物信息、交通网络、科研合作、万维网和社交网络等领域的一系列实际场景中随处可见。图数据挖掘用于从图数据中发现有用的信息和知识。然而,网络中节点和链路及其半结构形式的复杂性在各种计算任务,如节点分类、链路预测和图分类等方面提出了挑战。在这一背景下,研究人员最近提出了各种前沿的图机器学习算法,包括图嵌入和图神经网络,显著地提升了图数据挖掘的性能。 《图数据挖掘:算法、安全与应用》提供了对图数据挖掘方法的**评述,在此基础上引申出一个前沿课题,即图数据挖掘的安全性问题,并介绍了一系列检测方法来识别图数据中的对抗样本。此外,它向读者介绍了图数据增强和子图网络以进一步增强模型,即提高其准确性和鲁棒性。最后,本书描述了这些前沿算法在各种场景中的应用,例如交通网络、社交和技术网络以及区块链交易网络等。

第1章 基于多通道图神经网络的信息源估计 1

1.1 介绍 1

1.2 相关工作 5

1.2.1 信息扩散模型 5

1.2.2 信息源检测 6

1.2.3 图神经网络 7

1.3 准备工作 8

1.4 多通道图神经网络 10

1.4.1 输入的特征指数 11

1.4.2 图卷积网络 14

1.4.3 MCGNN的体系结构 15

1.4.4 损失函数 17

1.5 实验 17

1.5.1 数据集和实验装置 17

1.5.2 基线和评估指标 18

1.5.3 合成网络的结果 20

1.5.4 现实世界网络的结果 23

1.6 本章小结 26

第2章 基于超子结构网络的链路预测器 27

2.1 引言 27

2.2 现有的链路预测方法 29

2.2.1 启发式方法 29

2.2.2 基于嵌入的方法 31

2.2.3 基于深度学习的模型 32

2.3 模型介绍 33

2.3.1 问题表述 33

2.3.2 邻域归一化 34

2.3.3 构建HSN 35

2.3.4 HELP 37

2.4 实验分析 39

2.4.1 数据集 39

2.4.2 链路预测方法的比较 40

2.4.3 评价指标 40

2.4.4 实验设置 41

2.4.5 链路预测结果 41

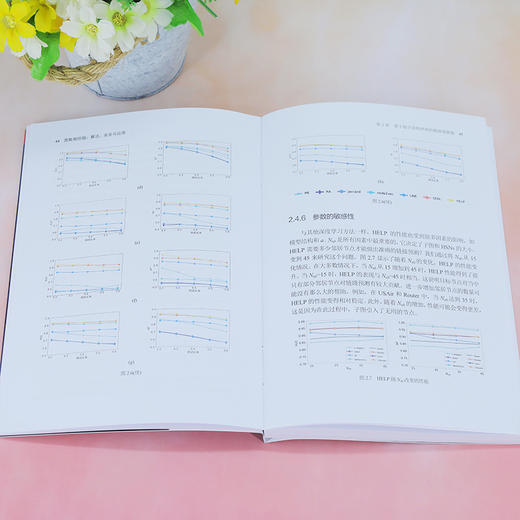

2.4.6 参数的敏感性 45

2.5 本章小结 46

第3章 基于子图网络的宽度学习图分类方法 47

3.1 介绍 48

3.2 相关工作 49

3.2.1 子图网络 49

3.2.2 网络表示 50

3.2.3 宽度学习 50

3.3 子图网络 51

3.3.1 一阶子图网络 52

3.3.2 二阶子图网络 53

3.4 采样子图网络 55

3.4.1 采样策略 55

3.4.2 构建S2GN 58

3.5 基于S2GN的BLS分类器 59

3.5.1 图分类 59

3.5.2 BLS分类器 59

3.5.3 分类框架 62

3.6 实验 62

3.6.1 数据集 62

3.6.2 网络表示 63

3.6.3 基于SGN的图分类 64

3.6.4 基于S2GN的图分类 65

3.6.5 计算复杂度 67

3.7 总结与展望 68

第4章 子图增强及其在图数据挖掘中的应用 69

4.1 引言 69

4.2 相关工作 71

4.2.1 图分类 71

4.2.2 图学习中的数据增强 72

4.3 图分类模型演化框架 72

4.3.1 问题表述 72

4.3.2 子图增强 73

4.3.3 数据筛选 77

4.3.4 模型演化框架 77

4.4 子图增强的应用 79

4.4.1 图分类 80

4.4.2 链路预测 80

4.4.3 节点分类 82

4.4.4 实验结果 83

4.5 本章小结 86

第5章 基于图的对抗攻击:如何隐藏你的结构信息 87

5.1 背景 88

5.2 对抗攻击 90

5.2.1 问题描述 90

5.2.2 攻击分类 91

5.3 攻击策略 93

5.3.1 节点分类 93

5.3.2 链路预测 100

5.3.3 图分类 104

5.3.4 社团检测 108

5.4 本章小结 113

第6章 基于图的对抗防御:提高算法鲁棒性 115

6.1 引言 115

6.2 对抗训练 117

6.2.1 图对抗训练 117

6.2.2 平滑对抗训练 121

6.3 图净化 124

6.3.1 GCN_Jaccard 124

6.3.2 GCN_SVD 126

6.4 鲁棒性验证 127

6.4.1 图结构扰动下的鲁棒性验证 128

6.4.2 节点属性扰动下的鲁棒性验证 129

6.4.3 社团检测的鲁棒性验证 131

6.5 基于结构的防御 133

6.5.1 惩罚聚合GNN 133

6.5.2 鲁棒图卷积网络 135

6.6 对抗检测 137

6.6.1 基于节点分类的对抗检测 137

6.6.2 基于图分类的对抗检测 138

6.7 防御总结 140

6.8 实验和分析 142

6.8.1 对抗训练 142

6.8.2 对抗检测 146

6.9 本章小结 147

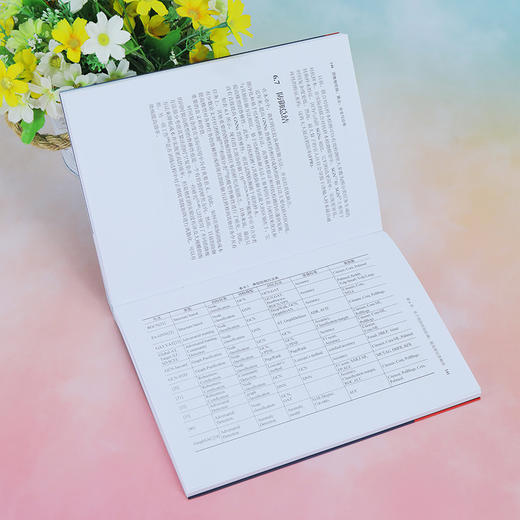

第7章 通过网络方法理解以太坊交易 149

7.1 介绍 149

7.2 以太坊交易数据集 151

7.3 图嵌入技术 153

7.3.1 基于因式分解的方法 153

7.3.2 基于随机游走的方法 154

7.3.3 基于深度学习的方法 155

7.3.4 其他方法 156

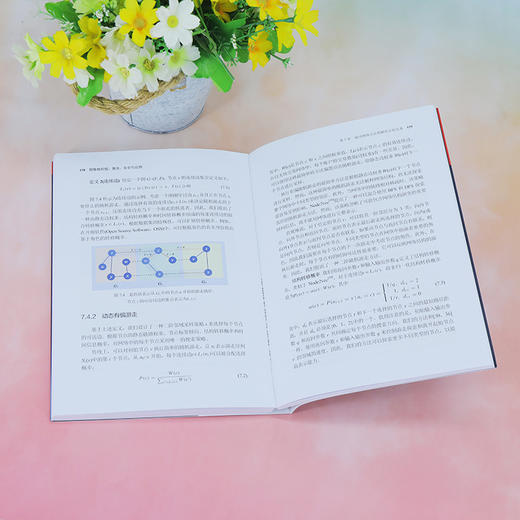

7.4 方法 156

7.4.1 基本定义 156

7.4.2 动态有偏游走 158

7.4.3 学习动态图嵌入 161

7.5 实验 163

7.5.1 节点分类 163

7.5.2 链路预测 165

7.6 本章小结 168

7.7 附录 169

第8章 寻找你的餐友:Yelp网络案例研究 171

8.1 介绍 171

8.2 数据描述和预处理 173

8.3 链路预测方法 176

8.3.1 相似性指数 176

8.3.2 变异图自动编码器 177

8.4 实验分析 178

8.4.1 实验设置 178

8.4.2 朋友推荐 178

8.4.3 共同觅食的预测 180

8.5 本章小结 183

第9章 基于图卷积循环神经网络的交通流量预测深度学习框架 185

9.1 研究背景 185

9.2 相关工作 187

9.2.1 图分析 187

9.2.2 交通状态预测 188

9.3 模型 189

9.3.1 图卷积神经网络 190

9.3.2 长短期记忆神经网络(LSTM) 192

9.3.3 图卷积循环神经网络 194

9.4 实验 195

9.4.1 数据集 195

9.4.2 对比实验 196

9.4.3 评价指标 196

9.4.4 评估 197

9.4.5 实验和结果分析 197

9.5 本章小结 200

第10章 基于复杂网络的时间序列分类 201

10.1 介绍 201

10.2 相关工作 203

10.2.1 时间序列分类 203

10.2.2 映射方法 204

10.2.3 图的分类 205

10.3 方法 206

10.3.1 CLPVG 206

10.3.2 基于GNN的AVG 210

10.3.3 与LPVG的比较 213

10.4 实验 214

10.4.1 数据集 214

10.4.2 实验设置 215

10.4.3 实验结果 216

10.5 本章小结 218

第11章 探索社交机器人的受控实验 219

11.1 简介 219

11.2 社交机器人的定义 221

11.3 社交机器人的应用和影响 221

11.3.1 应用 222

11.3.2 影响 222

11.4 社交机器人的开发技术 224

11.4.1 互联网接入技术 224

11.4.2 人工智能基础 225

11.4.3 网络科学理论 226

11.5 社交机器人检测 226

11.5.1 基于图的检测方法 227

11.5.2 基于特征的检测方法 227

11.5.3 众包检测方法 228

11.5.4 多种方式的混合使用 229

11.6 社交机器人与社交网络受控实验 229

11.6.1 在线社交网络受控实验 230

11.6.2 社交机器人在受控实验中的应用 232

11.6.3 社交机器人受控实验中的问题 237

11.7 结语 238

参考文献(在线资源) 239

【前言】

事物之间的相互作用造就了我们的美丽世界。许多现实世界的系统,无论是自然的还是人工的,都可以自然地表达为图或网络以捕捉其拓扑特性,而不是采用欧几里得空间中的坐标形式。在生物学中,蛋白质相互调节,这种生理上的相互作用构成了所谓的生物体的交互组学;神经元相互连接,在大脑中处理信号,导致了智能的涌现;物种相互依赖,从而形成复杂的生态系统。此外,现代交通系统连接了不同国家的不同城市,极大地便利了我们的出行,使整个世界成为真正的地球村。如今,随着我们进入网络空间,各种网络层出不穷。人们通过Facebook、微信、Twitter、微博等社交网络平台紧密联系,分享各自的观点和个人兴趣。人们可以使用谷歌、百度和雅虎等搜索引擎搜索感兴趣的信息,而这些系统的核心便是一个巨大的网页网络。人们还可以通过电子银行或基于区块链的平台(如以太坊)轻松转移资金。此外,一些强大的数据挖掘或人工智能技术本质上也是网络,如知识图谱和深层神经网络。虽然这些网络促进了个人之间的信息交流,使我们的生活比以前更便捷,但也可能为病毒的传播提供便利,并造成隐私泄露。例如,仅仅根据个人的自我社交网络就可以推断出特定种类的关系[1]。因此,我们迫切需要发展一些方法来更好地了解这些网络的拓扑结构,以便在一定程度上预测并进一步影响其演变趋势。

幸运的是,图论作为数学的一个分支,自1736年欧拉对哥尼斯堡七桥问题的开创性研究以来[2],已被完备地建立起来。在这个大数据时代,越来越多的系统被描述为图(网络),同时,相应的图数据也被不断地发布出来以供研究。网络已吸引了来自众多不同领域的研究人员前赴后继地投身其中。人们通过提出一系列的结构属性,从微观(节点和连边)、中观(模体和社团)到宏观(整个网络)的角度来观察并进一步测量这些网络[3]。在工业界,许多著名的搜索引擎和推荐系统基本上都是根据节点在相应网络中的结构重要性进行排名的,例如著名的PageRank算法[4]和协同过滤算法[5]。另外,在学术界,Strogatz等[6]根据较短的平均距离以及较大的平均聚类系数来表征小世界网络,而Barabaacute;si等[7]则通过幂律度分布来定义无标度网络。这些研究引领了复杂网络的发展。随后,研究人员提出了各种数学模型,模拟并分析了网络上的流行病传播、同步等不同类型的动力学行为[8]。最近,人们提出了图嵌入技术,如DeepWalk[9]和Node2Vec[10],在网络空间和欧几里得空间之间架起了一座桥梁。因此,我们可以采用机器学习算法来自动分析图数据。很快,深度学习框架,如图卷积网络(GCN)[11 Security and Application,其中各个章节的新增与修改之处包括:第5章新增了表5.1及相关描述;第6章修改了图6.3、图6.4以及在6.8.2节添加了两个数据集以及相关结果描述。

本书参考文献请扫封底二维码下载。

宣琦

中国杭州

- 新华一城书集 (微信公众号认证)

- 上海新华书店官方微信书店

- 扫描二维码,访问我们的微信店铺

- 随时随地的购物、客服咨询、查询订单和物流...